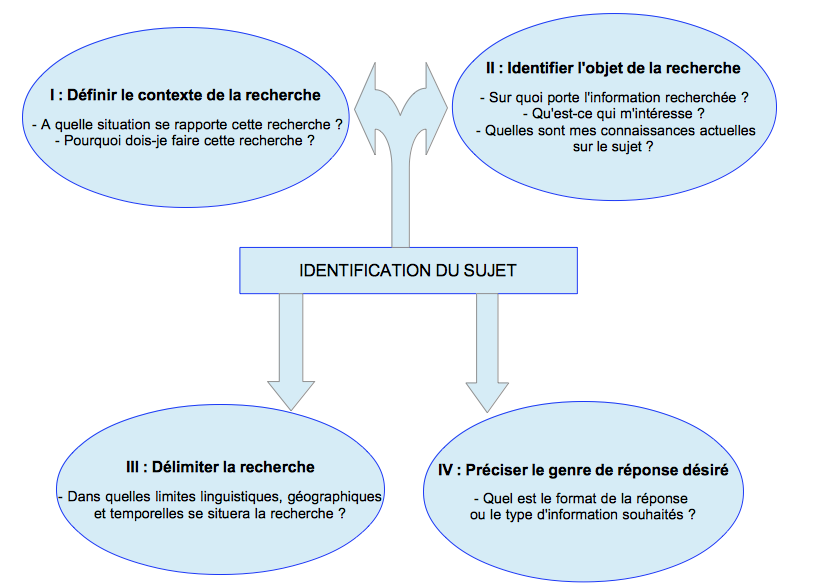

Etapes de recherche d’information. Identifier dans un premier temps le sujet délimité puis dans un second temps reformuler le sujet.

Etape 1 : Définir le contexte de la recherche

A quelle situation se rapporte cette recherche ? Pourquoi dois-je faire cette recherche ?

Exemple : Je fais une étude sur la commercialisation des miroirs connectés sur la zone Amérique du Nord.

Etape 2 : Identifier l’objet de la recherche

Sur quoi porte l’information recherchée ? Qu’est-ce qui m’intéresse ? Quelles sont mes connaissances actuelles sur le sujet ?

Exemple : Je recherche de l’information sur le nombre de miroirs connectés vendus en Amérique du Nord.

Etape 3 : Délimiter la recherche

Dans quelles limites linguistiques, géographiques et temporelles se situera la recherche ?

Exemple : Depuis les deux dernières années, au Canada et aux Etats-Unis.

Etape 4 : Préciser le genre de réponse désiré

Quel est le format de la réponse ou le type d’information souhaités ?

Exemple : Je recherche de l’information statistique sous forme de références ou de texte intégral.

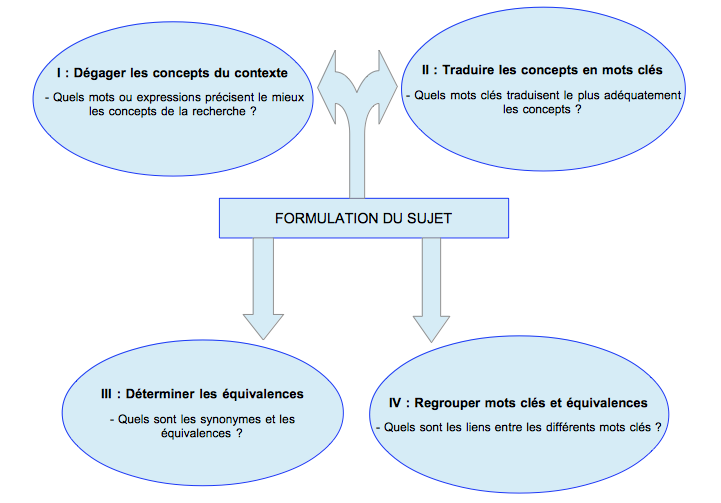

Formulation du sujet :

Ensuite, une fois le sujet identifié, sa formulation consiste ensuite à établir un ensemble de mots clés pertinents qui seront soumis au moteur de recherche dans le but d’obtenir une réponse adéquate.

Etapes de la formulation du sujet :

- Dégager les concepts du contexte : Quels mots ou expressions précisent le mieux les concepts de la recherche ? Exemple : Etude sur l’industrie des miroirs connectés au Canada; nombre de miroirs connectés vendus en Amérique du Nord; au Canada. Information statistique sous forme de références ou de texte intégral.

- Traduire les concepts en mots-clés : Quels mots traduisent le plus adéquatement les concepts ? Constituer le vocabulaire du domaine : Thésauri, champ lexical, synonymes. Exemple : « miroir(s) connecté(s) », « écran connecté », « objet connecté », « technologie connectée », « industrie domotique »

- Déterminer les équivalences : Quels sont les synonymes et les équivalences ? Exemple : vente, industrie ou marché, market, statistics

- Regrouper les mots-clés et les équivalences : Quels sont les liens entre les différents mots-clés ? Exemple : (miroir connecté ou objet connecté); (vente ou industrie, ou marché); (sales ou market); (statistiques ou statistics).

L’identification et la formulation d’un sujet ou d’une problématique de recherche feront ainsi gagner un temps énorme lors de la prochaine phase de collecte d’information. Cette étape est nécessaire pour s’approprier le sujet et les directions que l’on doit prendre pour traiter le sujet.